afrog

afrog 是一款性能卓越、快速稳定、PoC可定制的漏扫工具,PoC 涉及 SQL注入、XSS、CVE、CNVD、默认口令、SSRF、信息泄露、指纹识别、未授权访问、文件上传、任意文件读取、命令执行、各种框架漏洞,帮助渗透工程师快速定位漏洞。

特点:

1、速度快,准确率高

2、实时显示结果

3、在线更新POC

4、长期维护,现已更新到2.0版本 有700多POC

5、API接口更灵活,已加入 404星链计划

安装:

方法1:二进制安装(推荐)

① 下载压缩包 前往下载

- Windows系统 afrog_windows_amd64.zip

- Linux系统 afrog_linux_amd64.tar.gz 不建议部署在centos上

- MacOS M1芯片系统 afrog_linux_arm64.tar.gz

- MacOS 系统 afrog_darwin_amd64.tar.gz

② 解压压缩包

tar zxf afrog_linux.tar.gz③ cd 解压目录 并加权限

chmod +x afrog_linux④ 启动 漏洞结果实时显示在reports

- linux 启动

./afrog_linux_amd64 -t xxxx.com- windows 启动

afrog_windows_amd64.exe -t yyyy.com- macos 启动

./afrog_darwin_amd64 -t zzzz.com- mac os m1。

./afrog_linux_arm64 -t wwww.com方法2:编译安装

参考:afrog/GUIDE.md at main · zan8in/afrog · GitHub

用法:

| -o | 自定义文件名 可省略不写,默认以日期为名保存在reports文件夹 |

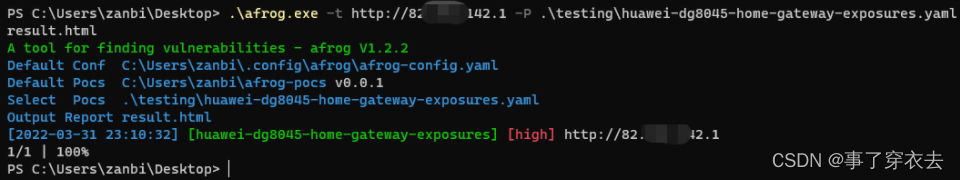

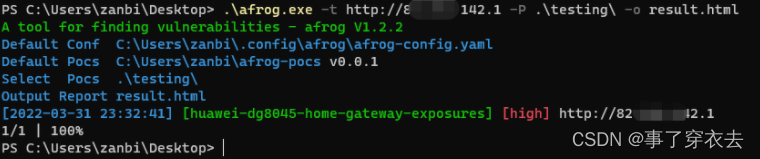

| -t | 单个扫描 |

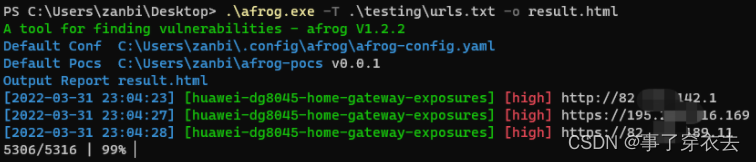

| -T | 批量扫描 |

| -P | 指定单个poc 或目录路径(多个poc) |

| -s | 通过关键字搜索PoC |

| -S | 基于严重性运行Pocs,取值为:info、low、medium、high、critical、unknown |

| --nf | 跳过指纹识别(批量时节省时间) |

| --up | 更新POC |

| -v | 显示版本 |

| -h | 帮助信息 |

# 扫描一个目标

afrog -t http://127.0.0.1 # -o 可省略不写

# 批量扫描 一行一个

afrog -T urls.txt

# 测试单个 PoC 文件

afrog -t http://127.0.0.1 -P ./testing/poc-test.yaml -o result.html

# 指定文件夹,测试多个PoC

afrog -t http://127.0.0.1 -P ./testing/ -o result.html

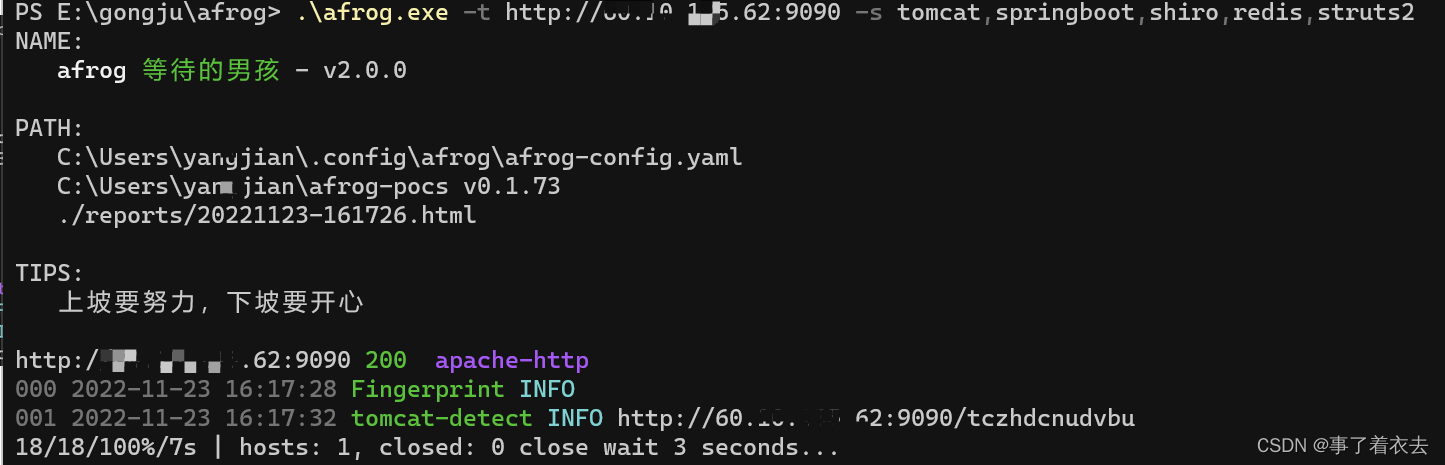

# 按 PoC 关键字扫描

afrog -t http://127.0.0.1 -s tomcat,springboot,shiro,redis,struts2

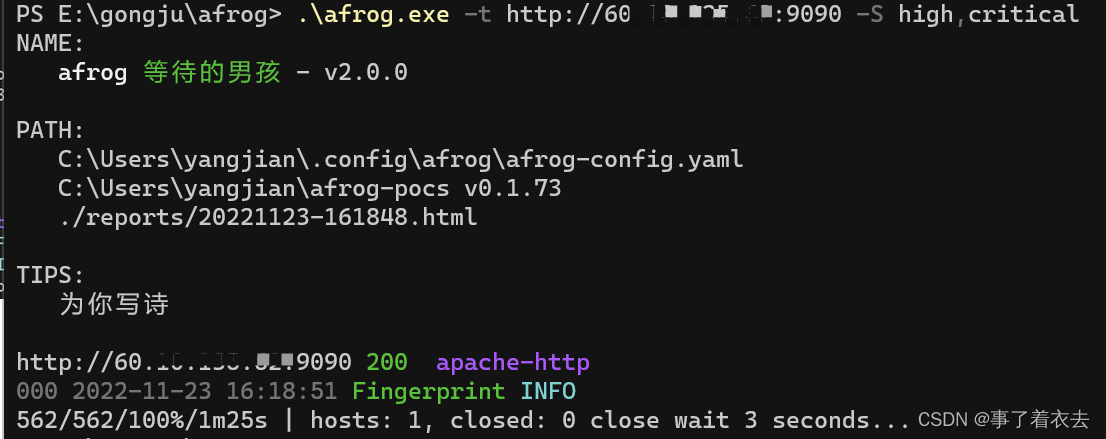

# 只扫高危的,或关键的

afrog -t http://127.0.0.1 -S high,critical

# 跳过前期的指纹识别,直接开扫

afrog -t http://127.0.0.1 --nf

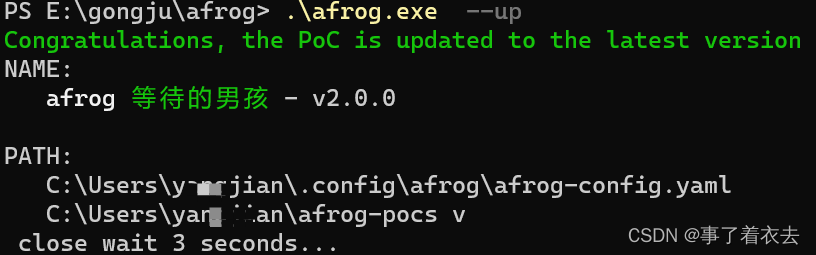

# 在线更新poc

afrog --up

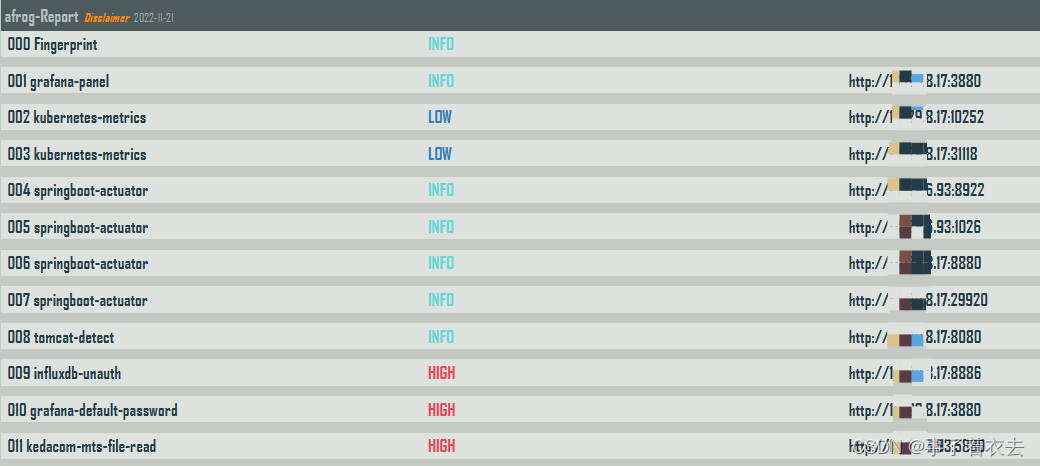

# 查看漏洞报告

进阶篇

转载自CSDN-专业IT技术社区

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。