👍点「赞」📌收「藏」👀关「注」💬评「论」

👍点「赞」📌收「藏」👀关「注」💬评「论」

更多文章戳👉晖度丨安全视界-CSDN博客🚀(原名:whoami!)

在金融科技深度融合的背景下,信息安全已从单纯的技术攻防扩展至架构、合规、流程与创新的系统工程。作为一名从业十多年的老兵,将系统阐述数字银行安全体系的建设路径与方法论,旨在提出一套可落地、系统化、前瞻性的新一代安全架构。

| 序号 | 主题 | 内容简述 |

|---|---|---|

| 1 | 安全架构概述 | 全局安全架构设计,描述基础框架。 |

| 2 | 默认安全 | 标准化安全策略,针对已知风险的标准化防控(如基线配置、补丁管理)。 |

| 3 | 可信纵深防御 | 多层防御体系,应对未知威胁与高级攻击(如APT攻击、零日漏洞)。 |

| 4 | 威胁感知与响应 | 实时监测、分析威胁,快速处置安全事件,优化第二、三部分策略。 |

| 👉5 | 实战检验 | 通过红蓝对抗演练验证防御体系有效性,提升安全水位。 |

| 6 | 安全数智化 | 运用数据化、自动化、智能化(如AI)提升安全运营(各部分)效率。 |

目录

13.2.3.1 攻防能力沉淀:构建统一的“组织作战知识库”

13 安全水位评估框架

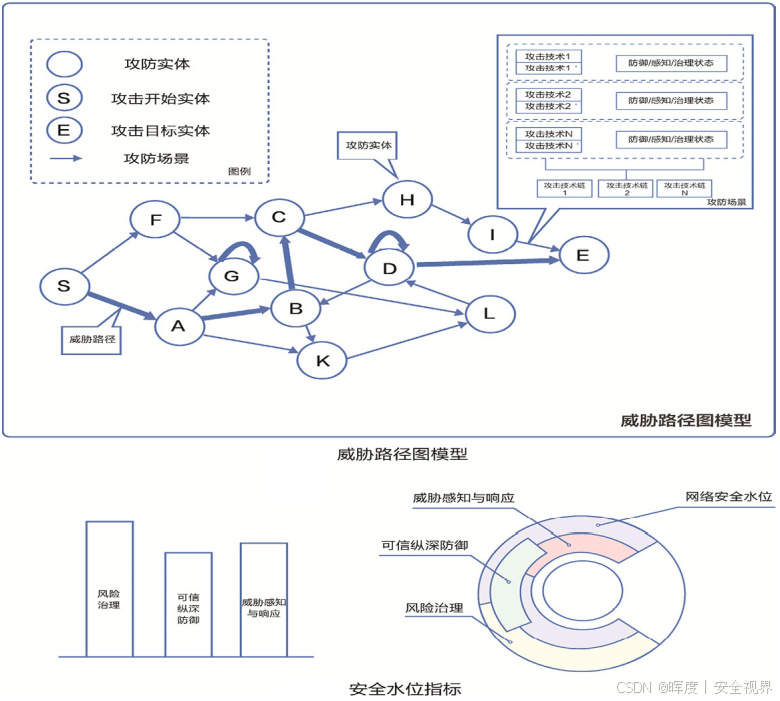

安全水位评估框架:该框架旨在系统化评估企业应对网络攻击的能力。分成三个部分:安全水位定义、威胁路径图模型、安全水位指标。这些部分共同构成一个完整的评估体系,帮助企业量化安全防护水平并持续改进。下面详细展开每个部分,并通过图表和生动描述增强理解。

13.1 安全水位定义

安全水位是企业安全能力的综合衡量指标,它反映了组织在攻击全生命周期中的防御强度。我们将其定义为由以下三部分能力组成,覆盖攻击前、攻击中和攻击后的全过程:

| 组成部分 | 关键作用 | 示例 |

|---|---|---|

| 🔒 事前安全建设 | 减少攻击面,提供基础防护 | 默认安全策略 |

| 🛡️ 事中动态防御 | 实时拦截攻击,应对未知威胁 | 可信纵深防御 |

| 📢 事后威胁感知与响应 | 感知和响应攻击,确保快速恢复 | 安全事件监控 |

通过这三层能力的交叉覆盖,企业能够防御的最大攻击面代表了其安全水位。简单来说,安全水位就像一座水库的蓄水线——水位越高,代表企业抵御“洪水”(攻击)的能力越强。

详细解读

-

事前安全建设:这是安全防护的“基石”,通过默认安全措施最小化潜在风险。例如,定期更新系统和应用补丁,就像加固堤坝以防止洪水渗透。

-

事中动态防御:在攻击发生时实时行动,类似于“防洪闸门”,能够动态拦截异常行为。通过可信纵深防御技术,有效应对0Day漏洞等突发威胁。

-

事后威胁感知与响应:作为“安全网”,提供最后一道防线。通过监控和响应机制,企业能快速发现并处理漏网之鱼,减少损失。

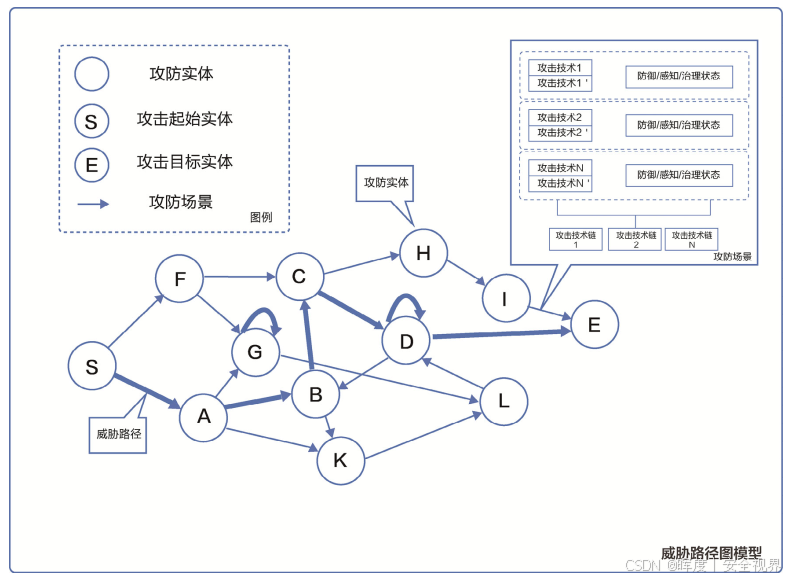

13.2 威胁路径图模型

威胁路径图模型是安全水位评估框架的基石。它本质上是一个将攻防能力与企业IT环境深度融合的数字化数据模型。

简单来说,它就像一份为黑客绘制的“攻击地图”,但这份地图掌握在我们防守方手中。基于此模型构建的数据集,囊括了所有可能的攻击路径和攻击技术,为评估安全水位提供了最基础的攻击数据支撑。

13.2.1 威胁路径图模型介绍

威胁路径图模型是一个以图论为基础的数字化攻击描述模型。

-

图论核心概念:图论研究的是由“点”(节点)和连接点的“线”(边)构成的图形。

-

模型映射关系:该模型巧妙地将这一概念应用于网络安全领域:

-

🔘 点 = 企业IT资产 (如:服务器、工作站、数据库)

-

➿ 线 = 攻击关系 (如:利用漏洞进行入侵、通过凭证横向移动)

-

🛣️ 路径 = 完整的黑客攻击链 (从初始入侵到最终目标)

-

通过在点和线上附加丰富的属性(如资产价值、漏洞编号、攻击技术等),威胁路径图模型将一个抽象的攻击过程,转变为一个可被计算机处理和分析的数字化模型。

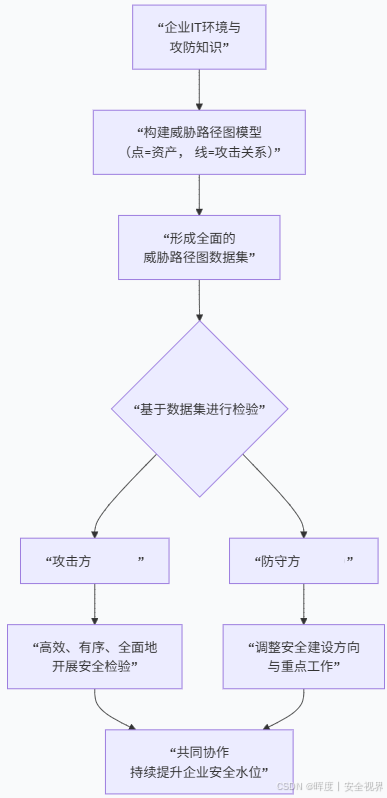

下图描绘了威胁路径图的构建流程:

攻防双方的共同语言与行动指南

基于威胁路径图,安全工作的开展变得前所未有的清晰:

-

对于攻击方 :可以根据威胁路径图中的数据,进行高效、有序、全面的模拟攻击检验,告别了以往“凭感觉”测试的随机性。

-

对于防守方 :可以根据检验结果暴露出的薄弱环节,精准地调整安全建设方向和资源投入。

最终,攻防双方将基于同一张“地图”协同作战,共同推动企业安全水位的持续提升。

13.2.2 威胁路径图模型的数据结构

威胁路径图模型以图结构为核心,将各个数据要素有机地关联在一起,共同描绘出企业面临的完整攻击画面。下图从全局视角展示此数据结构:

-

圆圈 (攻防实体):代表企业的IT资产,是攻击图上的“据点”。

-

连线 (攻防场景):代表攻击发生的网络路径与位置。

-

技术链 (攻击技术链):附着在连线上,代表在该路径上可使用的具体攻击

转载自CSDN-专业IT技术社区

原文链接:https://blog.csdn.net/weixin_42115157/article/details/154114654