一、口令猜解思路

![]()

针对不同的目标(国企、集团、企业、产品等)(针对不同的密码设置规则),猜测口令的思路也是有所不同的

针对用户名及密码都适用

如:

- 企业名

- 厂商名

- 设备名

- 系统名

- 子域名

- 用户名

- 等等

当然这也讲究一丝玄学,可能你整了半天也没有成功,别人随便一个 123/123 就进去了

这真的一点都不气人…

二、口令猜解案例

针对用户名(待补充)

- 企业名+admin

- Admin+序号

- 企业+cms名称

- 页面信息收集

- 注册处+申请入驻(新增)

- 帮助中心 || 工具下载 || 帮助文档(新增)

- 厂商名+年份(新增)

- 等等(猜测可能存在的规则)

案例一:当输入用户名 admin 提示用户名不存在时

除了可以尝试 system sysadmin test test1 test123 ceshi 123 之外

可以尝试撞库,即固定密码,遍历用户名

还可尝试单位名+admin,如:csbadmin

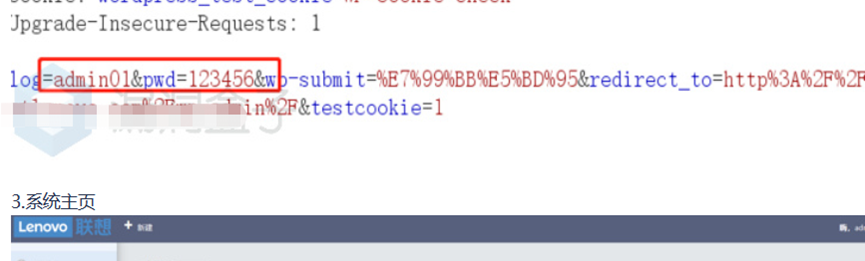

还可以尝试:admin+序号,如admin01 admin02 admin1 admin123

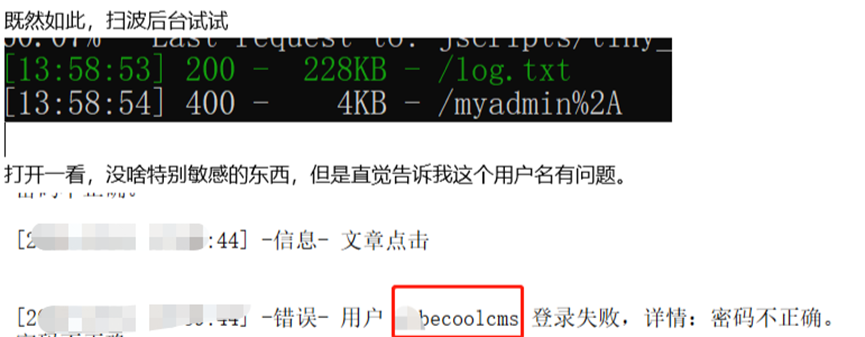

案例二:目录扫描之日志文件中获取

单位名+cms

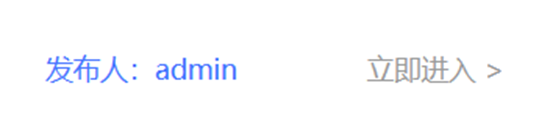

案例三:页面信息收集

网站新闻|资讯处 发布人

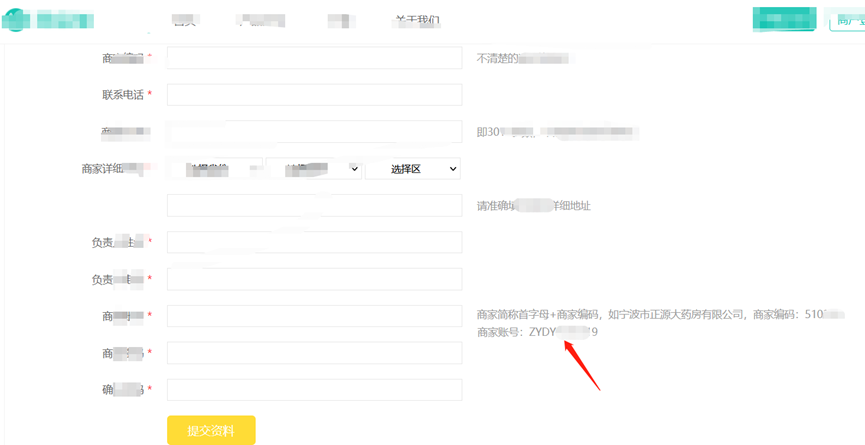

案例四:注册处+申请入驻

申请入驻处

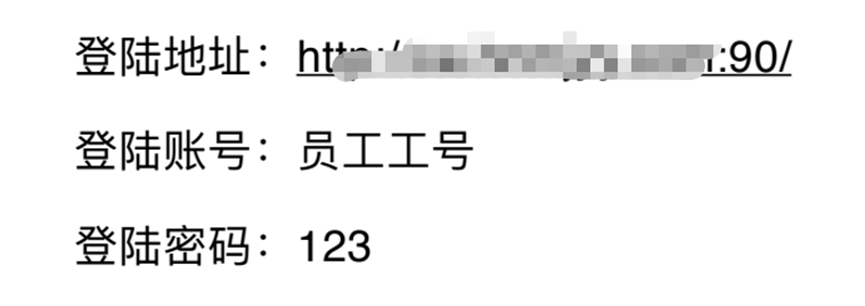

案例五:帮助中心 || 工具下载 || 帮助文档

系统操作手册

下载打开

获取默认密码

获取员工工号格式

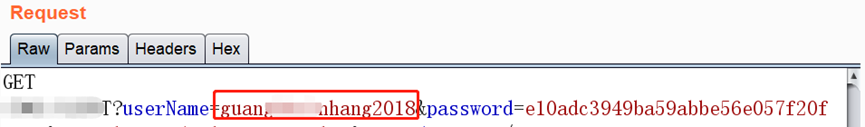

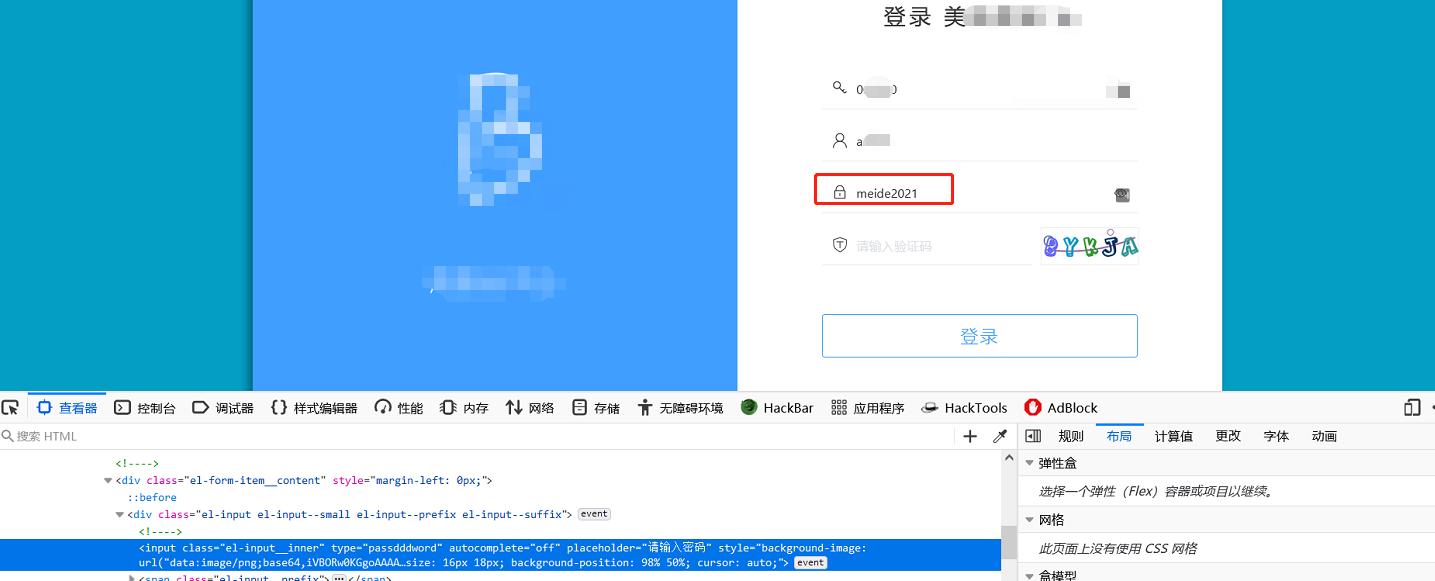

案例六:厂商名+年份

针对密码(待补充)

猜测密码的话,可以从以下几个方面入手

- 企业名

- 厂商名

- 设备名

- 系统名

- 子域名

- 用户名

- 等等(任何你觉得有可能的密码组合)

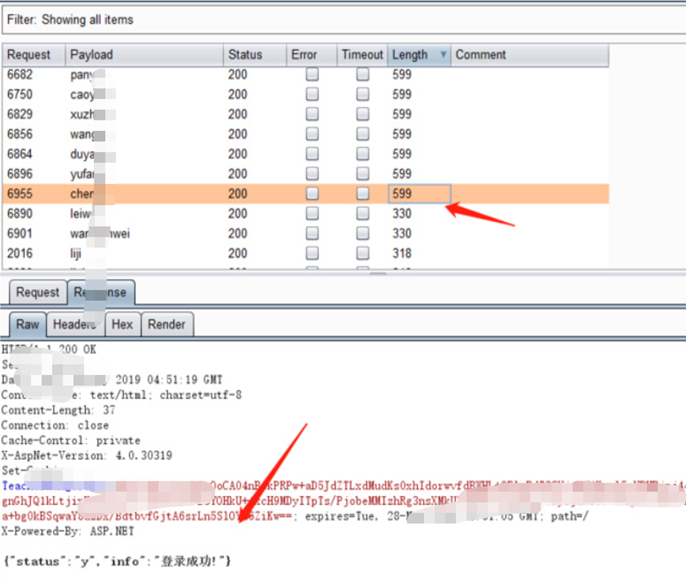

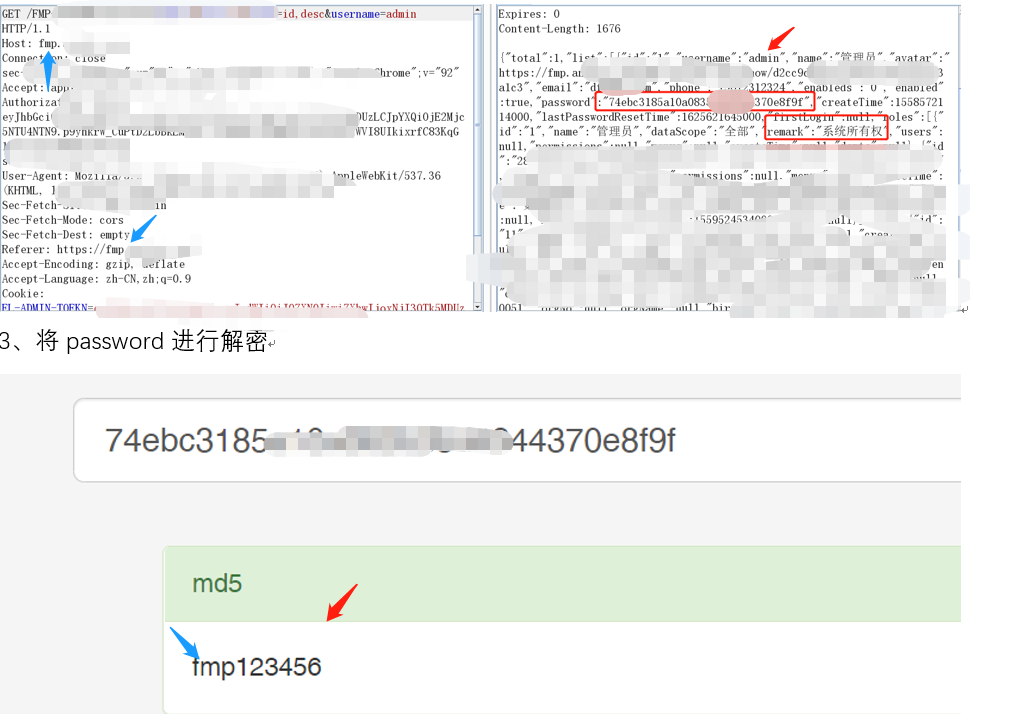

案例一:子域名

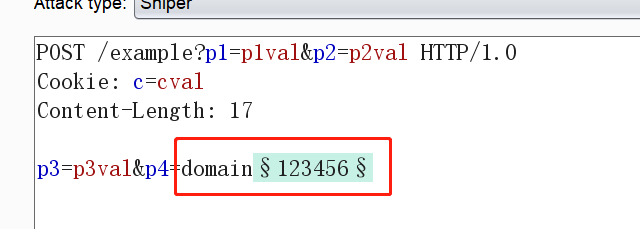

子域名+123456

实战中可固定域名前缀,然后往后遍历密码字典(前提是能够进行密码爆破,并且正常爆破未成功)

案例二:系统名

系统名称+键盘连续键位

这个呢,看运气……

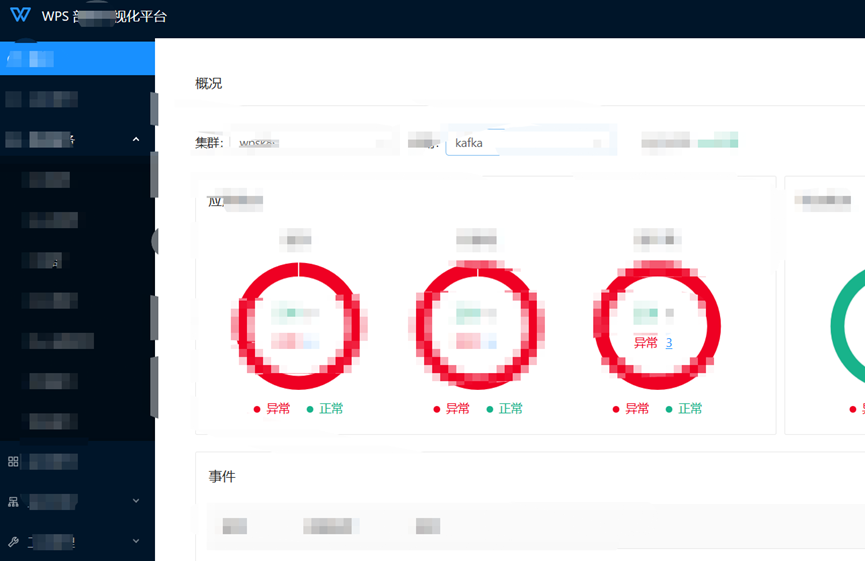

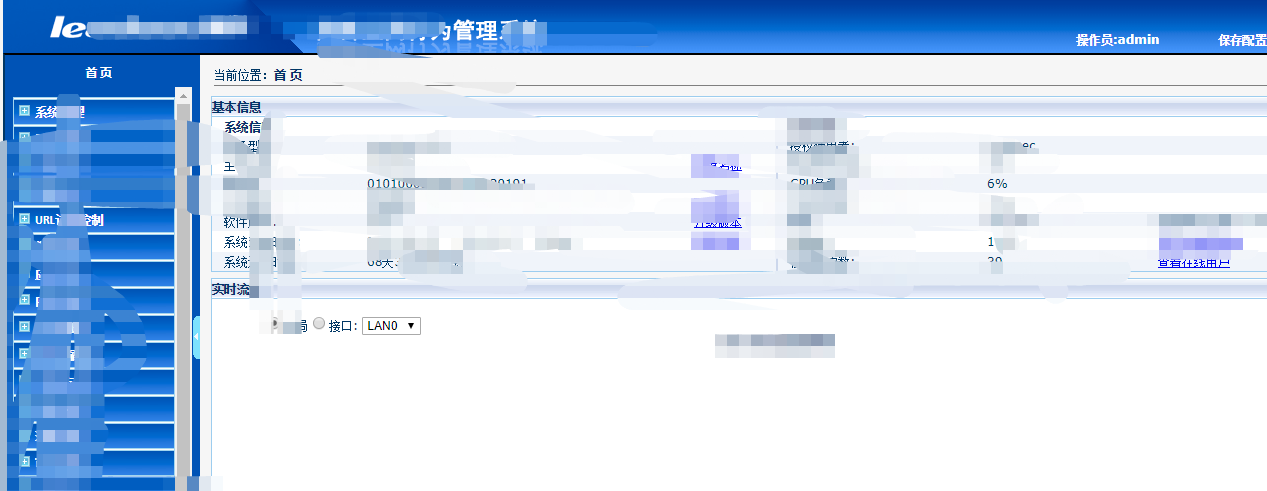

案例三:厂商名

设备厂商名

用户名:admin

密码为:这个厂商的名字

后台还有rce

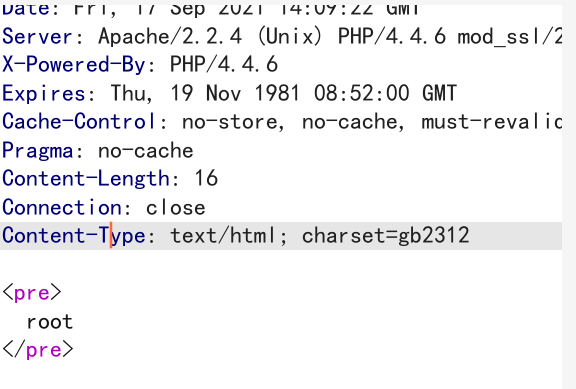

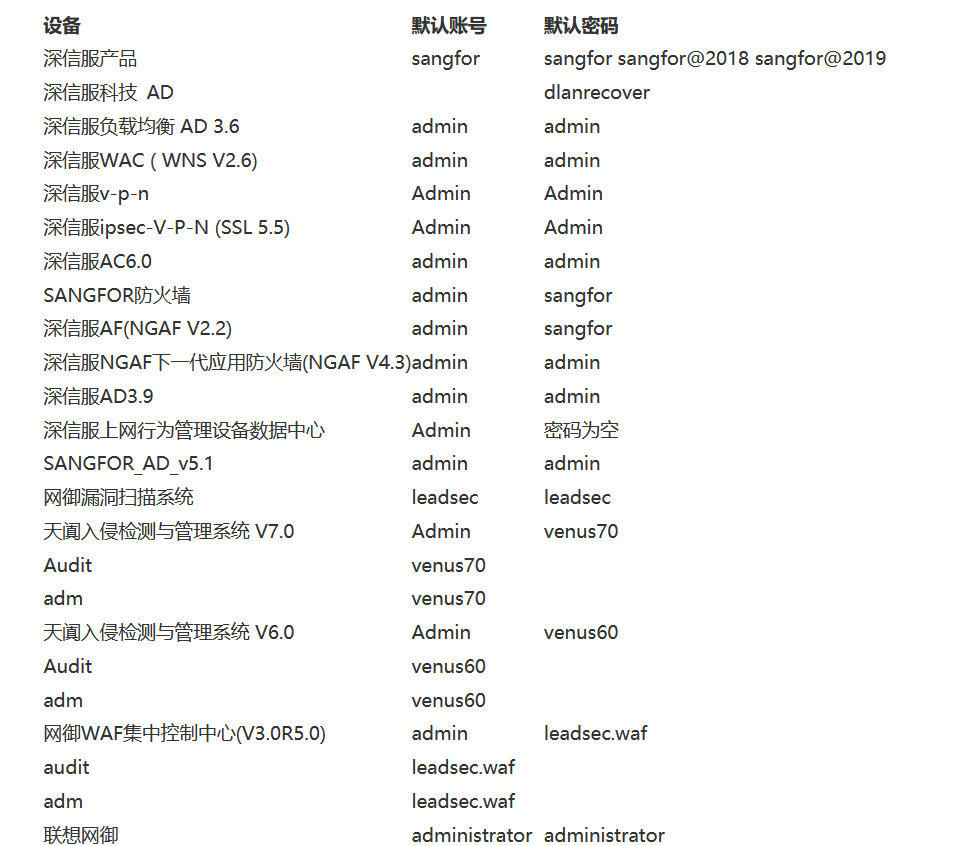

根据网上整理的设备默认密码可以得知,大部分口令或多或少都跟厂商有关

所以在碰到相关设备的时候,可以尝试一下这种思路…

公司名+年份

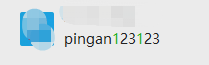

案例四:用户名

用户名+数字

案例五:密码策略

大小写字母+数字+特殊符号(满足其三)

// 网上有相关字典(前提能进行爆破)

// 看到这种规则的时候不要被吓退了,你觉得难猜解的同时,站长或许也觉得难记住,所以一般设置的密码都是有规律可循的。如Abc123..、Admin123#@!、admin4R%t6Y(当然也得看运气....)。少放弃那么一点,成功就近了一步。

不得不说,14号YYDS。

转载自CSDN-专业IT技术社区

原文链接:https://blog.csdn.net/2502_91184127/article/details/159773850